시만텍, ThreatCon 새 버전 발표 |

|

2007-08-08 11:29

김찬호 前 기자  press@bodnara.co.kr

press@bodnara.co.kr |

|

|

|

|

|

|

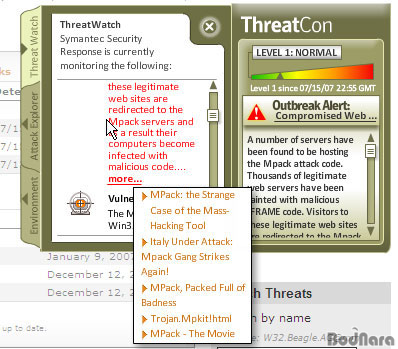

시만텍은 자사의 글로벌 보안 경보 무료 서비스 ‘ThreatCon(스레트콘)’의 새로운 버전을 발표했다. 시만텍은 업그레이드된 ‘ThreatCon’의 사용자 인터페이스와 기능을 통해 사용자들이 쉽고 빠르게 변화하는 위협 동향에 대처할 수 있도록 지원할 것이라고 밝혔다.

무료로 제공되는 ‘ThreatCon’은 글로벌 인터넷 보안 위협의 현재 동향을 한 눈에 살펴볼 수 있도록 제작된 보안 경보 서비스로 Attack Explorer, Threat Watch, ThreatCon History, 리스크 평가 시스템 등의 기능을 가지고 있다.

새로운 ‘ThreatCon’은 시만텍 보안 연구소 블로그, ‘DeepSight Threat Management System (딥사이트 위협 관리 시스템)’과 여러 업계로부터의 다양한 컨텐트를 함께 제공해 악성 소프트웨어나 스팸 중심의 내용이나 현재의 위협 상황만을 간단히 제공하던 기존 서비스와는 달리, 사용자들의 복잡한 공격 행위를 깊이 이해할 수 있는 인터페이스를 갖추고 있다.

관련문의 : http://www.symantec.com/enterprise/security_response/

|

|

|

|

|

|

|

보드나라 많이 본 뉴스

삼성전자, 갤럭시 S26 시리즈 대상 One UI 9 베타 프로그램 운영

인텔 레이저 레이크-AX, 온패키지 메모리 방식으로 회귀?

AMD AI 기반 업스케일링 FSR 4, RX 7000 및 RX 6000 시리즈 지원 확대

|

보드나라 많이 본 기사

반도체 대란이 만든 PC 시장 변화, 완제품PC 구매에서 업그레이드의 시대로 가려면 필요한 것은?

간절히 바란 꿈은 이루어진다, 라이젠 9 9950X3D2 듀얼 에디션

고립된 달 위에서 피어난 유대와 생존, 프래그마타(PRAGMATA)

|

|

|

|

|

|

| 로그인 | 이 페이지의 PC버전 |

|

| Copyright NexGen Research Corp. 2010 |

|

|